Stories

-

![المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر]()

المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر

RT STORIES

"الأمن القومي" في البرلمان الإيراني: لن تقتصر الحرب هذه المرة على المنطقة

!["الأمن القومي" في البرلمان الإيراني: لن تقتصر الحرب هذه المرة على المنطقة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القيادة المركزية الأمريكية تعلن بدء ضربات ضد أهداف إيرانية

![القيادة المركزية الأمريكية تعلن بدء ضربات ضد أهداف إيرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تضارب بشأن وقوع اشتباكات أمريكية إيرانية في الخليج.. وانفجارات وتفعيل للدفاعات الجوية داخل إيران

![تضارب بشأن وقوع اشتباكات أمريكية إيرانية في الخليج.. وانفجارات وتفعيل للدفاعات الجوية داخل إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بحرية الحرس الثوري الإيراني: استهداف سفنتين مخالفتين كانتا بصدد عبور مضيق هرمز بشكل غير قانوني

![بحرية الحرس الثوري الإيراني: استهداف سفنتين مخالفتين كانتا بصدد عبور مضيق هرمز بشكل غير قانوني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نيويورك تايمز: تراجع فرص التوصل إلى اتفاق أمريكي إيراني بعد مغادرة وفد قطر لطهران دون إحراز تقدم

![نيويورك تايمز: تراجع فرص التوصل إلى اتفاق أمريكي إيراني بعد مغادرة وفد قطر لطهران دون إحراز تقدم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري: نحذر أي سفينة من مغادرة الخليج وبحر عمان.. الاقتراب من مضيق هرمز يعد تعاونا مع العدو

![الحرس الثوري: نحذر أي سفينة من مغادرة الخليج وبحر عمان.. الاقتراب من مضيق هرمز يعد تعاونا مع العدو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"خاتم الأنبياء": القوات المسلحة الإيرانية سترد بقوة على أي عدوان أمريكي في المنطقة

!["خاتم الأنبياء": القوات المسلحة الإيرانية سترد بقوة على أي عدوان أمريكي في المنطقة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

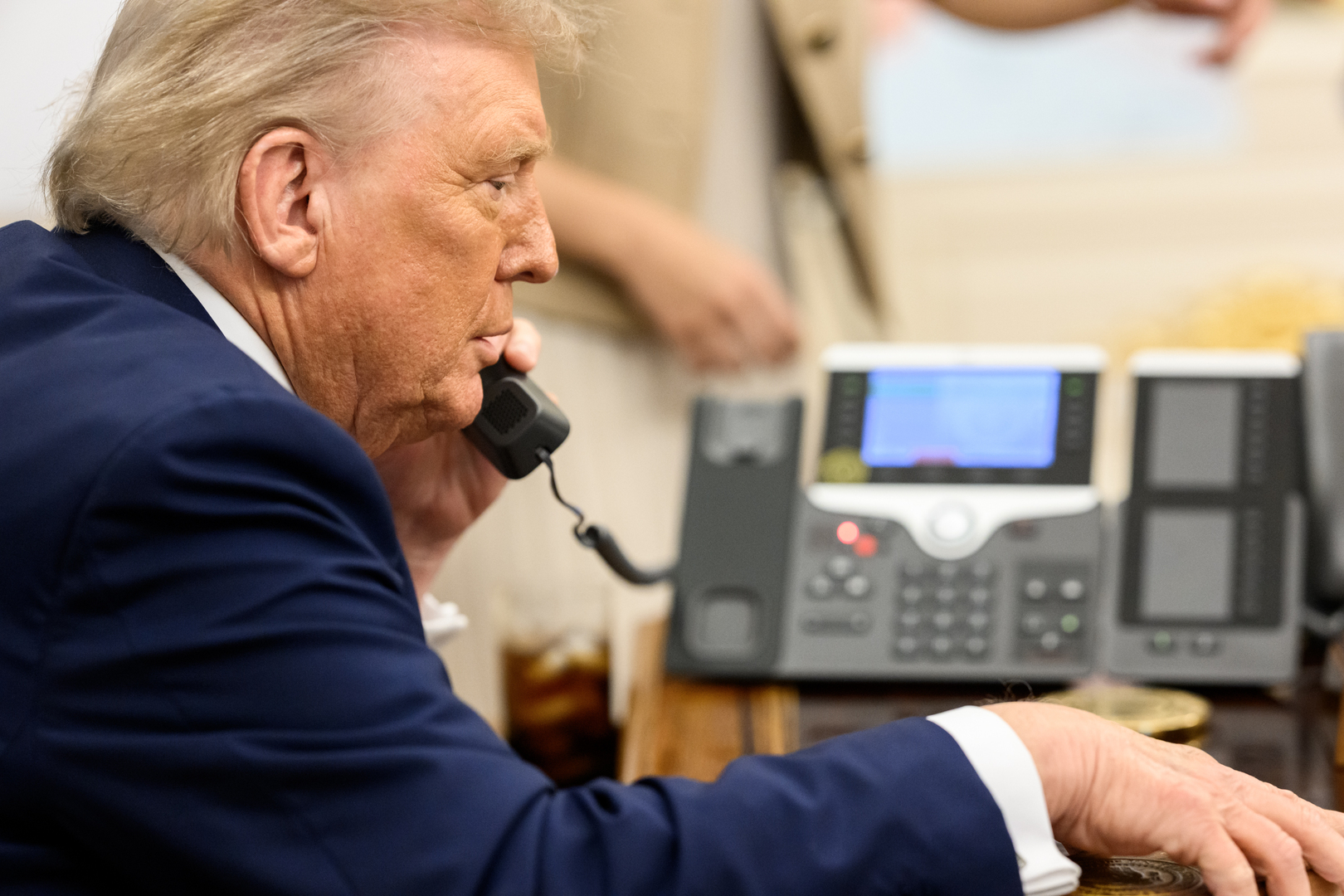

مصدر إيراني ينفي إعلانا لترامب بأن مسؤولين إيرانيين تحدثوا إليه مباشرة وطالبوه بوقف القصف

![مصدر إيراني ينفي إعلانا لترامب بأن مسؤولين إيرانيين تحدثوا إليه مباشرة وطالبوه بوقف القصف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رضائي: في الحرب المقبلة ربما تزداد مساحة الأراضي الإيرانية

![رضائي: في الحرب المقبلة ربما تزداد مساحة الأراضي الإيرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

واشنطن: ترامب سيستخدم الجيش بكامل قوته إن لم تقبل إيران الاتفاق

![واشنطن: ترامب سيستخدم الجيش بكامل قوته إن لم تقبل إيران الاتفاق]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يهدد بضرب مواقع الطاقة والجسور الإيرانية ردا على "مماطلة طهران" (فيديو)

![ترامب يهدد بضرب مواقع الطاقة والجسور الإيرانية ردا على "مماطلة طهران" (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"رويترز": الدوحة أرسلت مفاوضين إلى طهران لإبرام اتفاق نهائي

!["رويترز": الدوحة أرسلت مفاوضين إلى طهران لإبرام اتفاق نهائي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر]() المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر

المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر

-

![مونديال 2026]()

مونديال 2026

RT STORIES

البرتغال تفوز بصعوبة على نيجيريا قبل كأس العالم

![البرتغال تفوز بصعوبة على نيجيريا قبل كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"الفيفا" يعلن عن الطاقم التحكيمي لمباراة المغرب ضد البرازيل في كأس العالم

!["الفيفا" يعلن عن الطاقم التحكيمي لمباراة المغرب ضد البرازيل في كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"تلقينا تطمينات بعدم وقوع حوادث مزعجة في لقاء مصر".. إيران تهدد بإيقاف مبارياتها في المونديال

!["تلقينا تطمينات بعدم وقوع حوادث مزعجة في لقاء مصر".. إيران تهدد بإيقاف مبارياتها في المونديال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قناة أمريكية "تفسد" خطة مدرب منتخب الجزائر قبل مواجهة الأرجنتين

![قناة أمريكية "تفسد" خطة مدرب منتخب الجزائر قبل مواجهة الأرجنتين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الاتحاد السنغالي يكشف سبب تفتيش لاعبي المنتخب بشكل مثير للجدل في الولايات المتحدة

![الاتحاد السنغالي يكشف سبب تفتيش لاعبي المنتخب بشكل مثير للجدل في الولايات المتحدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![مونديال 2026]() مونديال 2026

مونديال 2026

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

فوتشيتش: أوروبا تقترب من موقف ترامب الداعي أوكرانيا للتفاوض

![فوتشيتش: أوروبا تقترب من موقف ترامب الداعي أوكرانيا للتفاوض]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الاعتداء الأوكراني على متحف سيفاستوبول أدى إلى دمار لوحة تخلد نصر روسيا في حرب القرم 1854-1855

![الاعتداء الأوكراني على متحف سيفاستوبول أدى إلى دمار لوحة تخلد نصر روسيا في حرب القرم 1854-1855]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روسيا.. مقتل سائق سيارة إسعاف استهدفتها مسيّرة أوكرانية

![روسيا.. مقتل سائق سيارة إسعاف استهدفتها مسيّرة أوكرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: استمرار تقدم قواتنا على كافة المحاور في أوكرانيا

![الدفاع الروسية: استمرار تقدم قواتنا على كافة المحاور في أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جمهورية دونيتسك.. مسيرات روسية تدمر مركزا أوكرانيا للتحكم بالمسيرات

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]()

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

RT STORIES

هرتسوغ: لدي حلم بالسفر إلى بيروت ونمد أيدينا بالسلام إلى لبنان

![هرتسوغ: لدي حلم بالسفر إلى بيروت ونمد أيدينا بالسلام إلى لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عون: المفاوضات تستحق فرصة قبل الحكم عليها

![عون: المفاوضات تستحق فرصة قبل الحكم عليها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]() اتفاق وقف إطلاق النار بين إسرائيل ولبنان

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

-

فيديوهات

RT STORIES

جنوب لبنان.. مسيرة إسرائيلية تستهدف سيارة في مدينة صيدا

#اسأل_أكثر #Question_MoreRT STORIES

روسيا.. افتتاح معرض "أيام الثقافة السودانية" في موسكو

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن عن استهداف مواقع لـ"حماس" في خان يونس

#اسأل_أكثر #Question_MoreRT STORIES

جنوب لبنان.. الجيش الإسرائيلي يستهدف مدينة صور

#اسأل_أكثر #Question_MoreRT STORIES

جنوب لبنان.. مسيرة إسرائيلية تستهدف سيارة في بلدة الشرقية

#اسأل_أكثر #Question_Moreفيديوهات

-

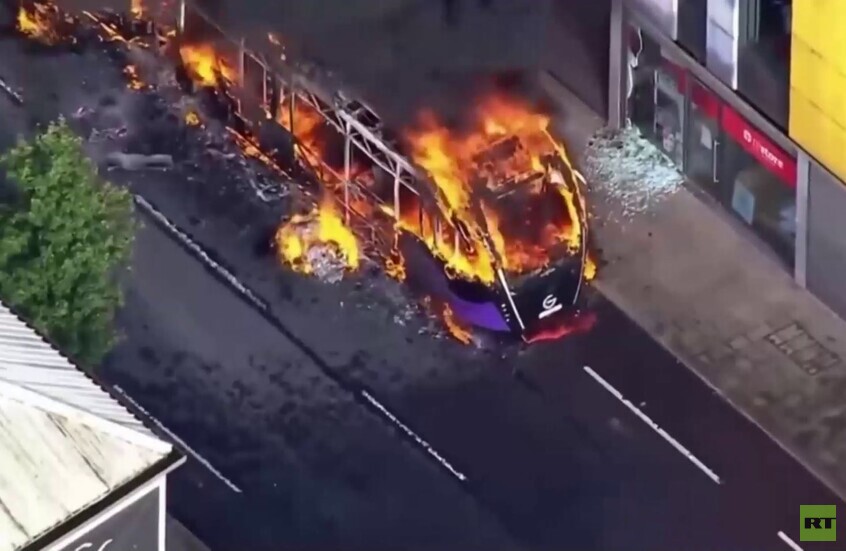

بريطانيا.. احتجاجات واسعة بعد حادثة اعتداء في بلفاست

RT STORIES

بريطانيا.. احتجاجات واسعة بعد حادثة اعتداء في بلفاست

#اسأل_أكثر #Question_More

3 علامات تدل على اختراق أجهزتك الذكية سرا

تحذر شعبة الجرائم الإلكترونية التابعة لمكتب التحقيقات الفيدرالي (FBI) مستخدمي الأجهزة الذكية من تعرض أجهزتهم للاختراق والاستغلال في هجمات إلكترونية دون علمهم.

ويشير مركز شكاوى الجرائم عبر الإنترنت التابع للمكتب (IC3) إلى أن القراصنة يستهدفون بشكل متزايد أجهزة "إنترنت الأشياء" (IoT)، مثل:

- أجهزة التلفاز الذكية.

- كاميرات المراقبة.

- منظمات الحرارة.

- الثلاجات.

- أجهزة تتبع اللياقة.

- ألعاب الأطفال.

وتكمن خطورة هذه الهجمات في تحويل الأجهزة المخترقة إلى جزء من شبكة "بوت نت" (Botnet)، وهي شبكة سرية من الأجهزة التي يسيطر عليها القراصنة عن بُعد، لاستخدامها في:

- تنفيذ هجمات إلكترونية.

- تمرير حركة إنترنت خبيثة.

- إخفاء المصدر الحقيقي للهجمات.

اختراق آلاف الأجهزة حول العالم لصنع سلاح سيبراني غير مسبوق

كيف يتم الاختراق؟

لا يعتمد القراصنة دائما على التصيد الإلكتروني أو الروابط المشبوهة، بل يستغلون ثغرات مباشرة، أبرزها:

- كلمات المرور الافتراضية الضعيفة (مثل: admin / 1234).

- إهمال تحديث البرمجيات والأنظمة.

- ثغرات أمنية غير مكتشفة تُعرف بـ"ثغرات اليوم الصفري" (Zero-day).

علامات تدل على اختراق جهازك

حدد الخبراء 3 مؤشرات رئيسية ينبغي الانتباه لها:

- ارتفاع استهلاك البيانات بشكل غير طبيعي نتيجة نشاط خفي للجهاز في إرسال واستقبال البيانات.

- زيادة مفاجئة في فاتورة الإنترنت خاصة مع وجود رسوم على الاستهلاك المرتفع.

- بطء الأجهزة أو ضعف شبكة "واي فاي" بسبب استهلاك البرمجيات الخبيثة لموارد الجهاز (المعالج، الذاكرة، النطاق الترددي).

وتتم هذه الأنشطة عبر اتصال الإنترنت وعنوان IP الخاص بالمستخدم، ما يسمح للمخترقين بإخفاء هويتهم واستخدام شبكة الضحية كوسيط لعملياتهم.

كيفية حماية الأجهزة:

- تغيير كلمات المرور الافتراضية فورا.

- تثبيت التحديثات الأمنية بشكل مستمر.

- مراقبة استهلاك البيانات بشكل دوري.

المصدر: ديلي ميل

إقرأ المزيد

هاكر ينفي ادعاءاته باختراق بيانات تطبيق Мах الروسي

ذكرت وكالة "تاس" الروسية أحد قراصنة الإنترنت، والذي ادعى سابقا اختراق قاعدة بيانات تطبيق Мах، تراجع عن أقواله وأكد عدم وجود أي تسريب للبيانات.

هل هاتفك مخترق؟.. 5 علامات تحذيرية تكشف خطر التجسس

كشف خبير تقني عن خمس علامات تحذيرية قد تشير إلى أن شخصا ما يتجسس عليك عبر هاتفك.

إعداد خفي في "واي فاي" قد يعرّض هاتفك للاختراق

حذر خبراء في التكنولوجيا من أن تفعيل ميزة "الانضمام التلقائي" (Auto-Join) عبر "واي فاي" في أجهزة "آيفون" قد يعرّض المستخدمين لمخاطر أمنية كبيرة.

التعليقات